Carrier-Grade NAT (CGNAT) позволяет провайдерам предоставлять доступ в Интернет большому количеству своих клиентов, используя ограниченное количество публичных IP-адресов. Это "временное" решение проблемы исчерпания адресов IPv4, и ожидается, что оно будет полностью отменено, как только IPv6 получил широкое распространение.

CGNAT обладает удивительными преимуществами для интернет-провайдеров. Он поможет им сэкономить деньги на публичных IPv4-адресах и защитить свои IP-пулы. К сожалению, CGNAT имеет ряд недостатков, которые необходимо учитывать.

В этой статье блога мы обсудим основы CGNAT, его преимущества и недостатки, а также то, как определить, используете ли вы CGNAT. Мы также обсудим некоторые альтернативы и обходные пути для CGNAT.

Отказ от ответственности: Данный материал разработан строго в ознакомительных целях. Это не является одобрением какой-либо деятельности (включая незаконную деятельность), продуктов или услуг. Вы несете единоличную ответственность за соблюдение применимых законов, включая законы об интеллектуальной собственности, при использовании наших услуг или использовании любой информации, содержащейся в настоящем материале. Мы не несем никакой ответственности за ущерб, возникший в результате использования наших услуг или информации, содержащейся в настоящем материале, каким бы то ни было образом, за исключением случаев, когда это прямо требуется по закону.

Содержание

- Исчерпание IPv4: Проблема для операторов связи

- Введение в CGNAT.

- NAT 101

- CGNAT 101

- Преимущества CGNAT.

- Недостатки CGNAT.

- Альтернативы и обходные пути CGNAT.

- Альтернативы CGNAT для операторов связи (и интернет-провайдеров).

- "Обходные пути" CGNAT для конечных пользователей.

- Определите, находитесь ли вы (как домашний пользователь) за CGNAT.

- Часто задаваемые вопросы (FAQ)

- Заключение

1. Исчерпание IPv4: Проблема для операторов связи

IPv4 - доминирующий протокол соединения в Интернете. Всего существует 4 294 967 296 возможных IPv4-адресов - это число казалось большим, когда IPv4 только создавался в 1980-х годах. Но с тех пор Интернет стал неожиданно огромным.

Поэтому, несмотря на такой рост, были предприняты различные инициативы по сохранению адресов IPv4 от исчерпания, такие как CIDR, частная адресация (RFC1918), NAT, внедрение IPv6 и многое другое.

Хотя эти инициативы работали в течение некоторого времени, официальные IPv4 уже закончились. Сайт IANA (всемирная организация, управляющая адресами IPv4) уже исчерпала свой пул IPv4, поэтому только RIR (региональные интернет-регистраторы) могут выделять новые IPv4. И на сегодняшний день только несколько RIR все еще имеют IPv4-адреса в своих пулах, но они уже начали IPv4-ротацию. Кроме того, некоторые страны, такие как Индия и Китай, уже сталкиваются с нехваткой адресов IPv4.

Для решения этих проблем долгосрочным и единственным решением является полный переход на IPv6. Хотя IPv6 уже используется в некоторых странах, полномасштабное внедрение по разным причинам занимает много времени.

Удержание от полного переход на IPv6 и использование огромное доступное пространство IPv4, которое предоставляет старый добрый NAT., Операторы связи и поставщики услуг начали широко внедрять двойную НАТ в своих сетях.

Это решение известно как Carrier Grade NAT (CGNAT).

2. Введение в CGNAT.

Carrier-Grade NAT (CGN или CG-NAT) начал активно использоваться операторами мобильных сетей примерно в 2014 году. Когда эти операторы увидели резко возросший спрос на IPv4-адреса в мобильных сетях, они быстро прибегли к использованию двойного NAT-CGNAT.

Чтобы понять, что такое Carrier-Grade NAT, необходимо рассмотреть NAT (его более низкую версию).

a. NAT 101

Примечание: Перейдите к следующему разделу, если вы уже знаете основы NAT.

NAT - это сетевой инструмент, который позволяет нескольким устройствам в частной локальной сети использовать один публичный IP-адрес для связи с общественностью. Он служит посредником, который транслирует IP-адреса и порты между частными и публичными доменами. NAT - это идеальное решение для временного решения проблемы ограниченной доступности IPv4.

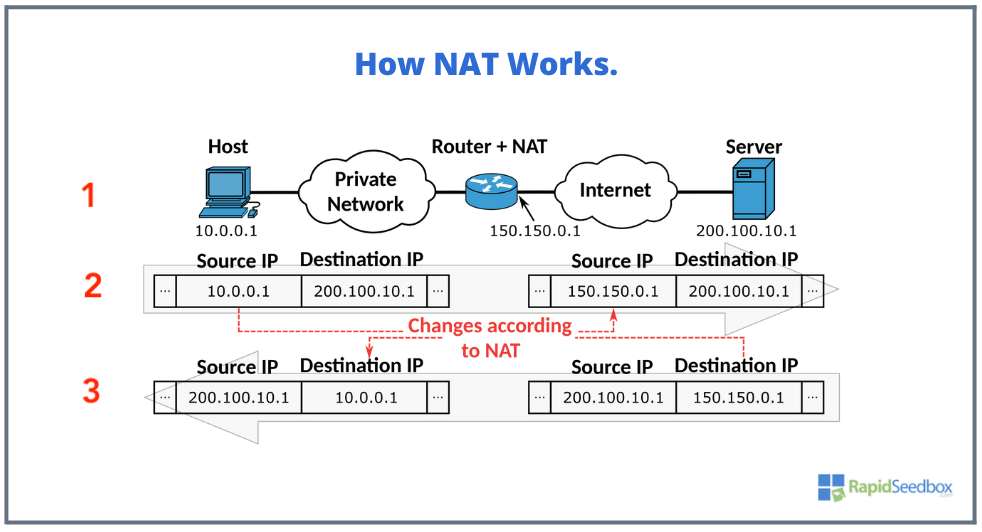

Как работает NAT? Обратитесь к рисунку ниже.

- Хост" с частным IP-адресом (10.0.0.1) в частной сети хочет взаимодействовать с внешним "Сервером" в Интернете с публичным IP-адресом 200.100.10.1.

- Инициируйте запрос. Хост" инициирует связь с внешним "Сервером" через маршрутизатор + NAT, который имеет как частные, так и публичные интерфейсы (порты). Частный сетевой интерфейс маршрутизатора находится в той же сети 10.0.0.0 /8, в то время как его интерфейс настроен на публичный IP (150.150.0.1). Когда сервер Router + NAT получает пакет, он использует протокол NAT для сопоставления внутреннего/исходного IP 10.0.0.1 с внешним/исходным IP (150.150.0.1), оставляя при этом IP-адрес назначения нетронутым.

- Получите ответ. Когда внешний "Сервер" получает пакет, он отвечает на IP маршрутизатора (150.150.0.1), а не на внутренний 10.0.01 (потому что "Сервер" не знает о частной сети). Когда сервер Router + NAT получает пакет на свой внешний/конечный IP (150.150.0.1), он снова сопоставляет его с внутренним/конечным IP 10.0.0.1, оставляя IP-адрес источника нетронутым.

Несколько преимуществ и недостатков NAT.

Как уже говорилось в начале этого раздела, NAT позволяет иметь (в зависимости от используемого класса IP-адресов) от тысяч до миллионов IPv4 для частного использования. NAT также всегда использовался в частных сетях (от домашних до малых предприятий) для обеспечения унаследованной безопасности. Кроме того, NAT позволяет сетевым администраторам или клиентам лучше контролировать и упрощать процесс доступа их внутренних устройств к внешним сетям.

Одним из недостатков NAT для операторов связи и поставщиков услуг является неэффективность сохранения IPv4. Чтобы предоставлять интернет-услуги всем своим клиентам, им необходимо назначить один уникальный публичный IPv4-адрес внешнему интерфейсу каждого клиентского оборудования (CPE).

Чтобы избежать проблемы исчерпания IPv4 и обеспечить Интернетом большую часть населения, они переходят к решению CGNAT.

b. CGNAT 101

Как уже говорилось, CGNAT - это тип сетевого решения для IPv4, обеспечивающий широкомасштабную NAT. Фактически, его также называют Massively Scalable NAT или Large-Scale NAT (LSN). Операторы связи используют CGNAT для настройки нескольких конечных точек связи (CPE) с частными IPv4-адресами, чтобы подключить их к Интернету под одним (или несколькими) общим публичным IPv4.

Как работает CGNAT?

CGNAT работает как традиционный NAT (за некоторыми исключениями). Он выполняет обычные трансляции из частного в публичный (и наоборот), но главное отличие заключается в том, что CGNAT выполняет двойной NAT для более широкого числа устройств.

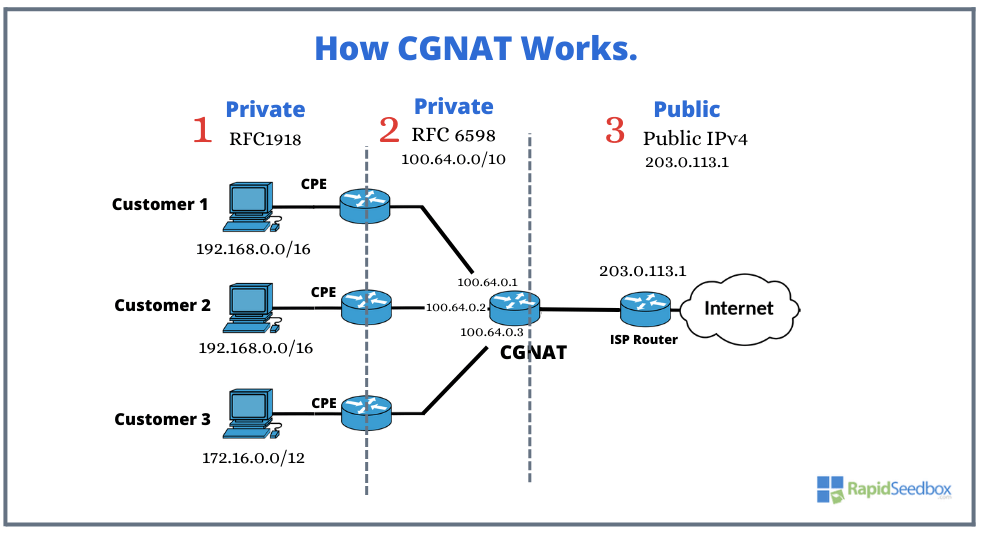

Для большей наглядности обратимся к диаграмме ниже.

(1) Частная сеть клиента

Заказчик 1, Заказчик 2 и Заказчик 3 используют собственные частные сети IPv4 ( RFC1918). У каждого клиента дома есть свое уникальное оборудование Customer Premises Equipment (CPE), которое и выполняет первый NAT. Этот процесс NAT включает в себя перевод RFC1918 частные IP-адреса клиентов в зарезервированное пространство IP-адресов, предназначенное для NAT операторского класса (CGN). В частной сети каждому пользовательскому CPE присваивается уникальный номер порта, известный как назначение порта. Назначение порта помогает различать разных пользователей, использующих один и тот же публичный IP-адрес, и управлять их индивидуальной связью.

(2) Частная сеть провайдера: CGNAT в действии!

CPE направляет исходящий трафик в сеть провайдера, где находится сервер CGNAT. CGNAT выполняет второй NAT, используя зарезервированное пространство IP-адресов (RFC6598) 100.64.0.0/10. Он заменяет частный IP-адрес источника и порт исходящего трафика на публичный IP-адрес и порт из своего пула. Кроме того, чтобы обеспечить правильную идентификацию и маршрутизацию трафика нескольких пользователей, использующих один и тот же публичный IP-адрес, CGNAT назначает уникальный номер порта каждому CPE.

Примечание 1: Сеть поставщика услуг использует блок "100.64.0.0/10" (присвоен IANA в 2012 году). Этот блок зарезервирован специально для сценариев CGNAT и не предназначен для глобальной маршрутизации в публичном Интернете, а также для частных сетей. Вместо этого он предназначен исключительно для использования в инфраструктуре поставщика услуг. Этот блок минимизирует конфликты IP-адресов и помогает в переходе на IPv6.

Примечание 2: Важно отметить, что CGNAT является государственным. Это означает, что маршрутизатор CGNAT поддерживает таблицу отображения с информацией о состоянии каждого соединения, а также трансляции между частными и публичными IP-адресами.

(3) Публичные IP-адреса.

Частная сеть провайдера (RFC6598 или 100.64.0.0/10) транслируется в публичный адрес 203.0.113.1. Таким образом, несколько клиентов совместно используют этот IP-адрес или ограниченное количество публичных IP-адресов. В данном примере публичный адрес 203.0.113.1 используется в качестве иллюстрации и документации.

3. Преимущества CGNAT.

CGNAT возникла как решение проблемы болезненного исчерпания IPv4. Хотя CGNAT сама по себе может быть большим преимуществом для операторов связи и интернет-провайдеров (пока они внедряют IPv6), она не представляет собой долгосрочного решения.

a. Решение проблемы нехватки IPv4.

CGNAT - это инновационное решение для борьбы с проблемой нехватки адресов IPv4. Идея этого решения заключается в том, что оно позволяет нескольким пользователям (не из одного дома или здания, а для целых регионов) совместно использовать меньший набор публичных адресов. Благодаря этому решению интернет-провайдеры и операторы связи получают больше возможностей для масштабирования. Они могут обслуживать больше клиентов, используя меньший набор публичных IP-адресов. CGNAT - это временное решение, пока мир медленно переходит на IPv6.

b. Повышенная безопасность

Как и NAT, CGNAT обеспечивает дополнительный уровень безопасности интернет-соединения. Поскольку он преобразует частные IP-адреса в публичные, он усиливает безопасность как вашего соединения, так и маршрутизатора. Он изолирует внутренние сетевые устройства и действует как сдерживающий фактор против несанкционированного доступа со стороны внешних организаций. Он защищает устройства клиентов от потенциальных атак, которые могут быть направлены на конкретный публичный IP-адрес.

c. Облегчает управление сетью.

CGNAT упрощает управление сетевой адресацией и распределением ресурсов для частной сети провайдера. Единый CGNAT управляет трансляцией частных адресов клиентов в меньший пул публичных IP-адресов. Кроме того, CGNAT централизует управление назначением адресов. Это снижает сложность управления отдельными публичными IP-адресами для каждого клиента.

4. Недостатки CGNAT.

CGNAT имеет значительную долю недостатков, особенно для конечного пользователя - клиента.

a. Проблемы безопасности и надежности сети заказчика.

Как и другие виды NAT, CGNAT нарушает принцип сквозной передачи данных. Эта проблема связана с вопросами безопасности и надежности. Общая среда, которую обеспечивает CGNAT, означает, что множество пользователей и устройств используют один и тот же публичный IP-адрес для интернет-коммуникаций. Хотя, с одной стороны, CGNAT создает своего рода дымовую завесу для злоумышленников, нацеленных на конкретные устройства внутри сети, с другой стороны, она расширяет поверхность атаки. Так, если злоумышленник атакует одно устройство во внутренней сети, атака может затронуть все остальные, использующие тот же IP-адрес. Кроме того, общий IP-адрес может привести к "подрыву репутации" других клиентов, использующих этот IP-адрес. Это может привести к "несправедливой" блокировке или ограничению доступа к веб-сайтам, если другой пользователь, использующий тот же IP-адрес, был заблокирован. Если вы были несправедливо заблокированы, узнайте, как исправить ситуацию "Мой IP был заблокирован" ошибка.

b. Проблемы для устройств, приложений или сервисов, которые зависят от прямой связи с Интернетом.

И снова CGNAT нарушает сквозную связь между домашними устройствами и интернет-сервисами. Он ограничивает возможность доступа к домашней сети из внешних источников. Поскольку CGNAT добавляет новый посреднический уровень, он влияет на любые прямые интернет-соединения. Клиенты, не имеющие соединения CGNAT, могут ожидать проблем с устройствами, приложениями и сервисами, которые зависят от прямого подключения к Интернету.

При использовании CGNAT клиенты обычно не имеют возможности самостоятельно выполнять такие задачи, как переадресация портов или одноранговые соединения. Их CPE - это буквально управляемый виртуальный маршрутизатор под контролем оператора. Без проброса портов и одноранговой связи (с публичным IP) клиентам будет сложно настроить домашние серверы, такие как веб-хостинг, онлайн-игры, потоковое видео и VoIP-сервисы. Кроме того, клиенты не смогут легко интегрировать различные устройства, подключенные к Интернету, такие как Интернет вещей (IoT), в домашнюю среду (например, домашняя автоматизация).

c. Мониторинг, расследование и отслеживание доступа и деятельности в Интернете

Внедрение CGNAT также может привести к усложнению способов измерения, мониторинга и регистрации доступа операторами связи и интернет-провайдерами. Эта проблема может впоследствии помешать эффективному уголовному расследованию и отслеживанию подозрительной деятельности. Без возможности регистрировать, отслеживать и записывать частные сообщения, связанные с публичным IP-адресом (идентификатором), правоохранительным органам будет сложно отследить преступную деятельность. Любой человек, использующий общий публичный IP-адрес IPv4, может в буквальном смысле совершать такие киберпреступления, как мошенничество в Интернете, распространение нелегального контента, киберзапугивание, рассылка спама и многое другое. Тем не менее, хотя отслеживание соединений в сценарии с двойной NAT может быть затруднено, это все же возможно при сотрудничестве с интернет-провайдерами (благодаря корреляции IP-адресов и временных меток).

d. Проблемы с задержкой.

Одной из наиболее серьезных проблем, связанных с CG-NAT, является проблема задержки. Эта неизбежная временная задержка пагубно влияет на работу пользователей, особенно тех, кто зависит от приложений, работающих в режиме реального времени, таких как онлайн-игры, прямые трансляции или видеоконференции. Наличие дополнительного уровня сетевой обработки - CGNAT, который выполняет дополнительный NAT и маршрутизирует трафик через отдельный публичный IP-адрес, - неизбежно приводит к увеличению времени. К сожалению, развертывание CG-NAT вызывает недовольство у клиентов провайдера, особенно у любителей онлайн-игр.

5. Альтернативы и обходные пути CGNAT.

a. Альтернативы CGNAT для операторов связи (и интернет-провайдеров).

Хотя операторы могут продолжать расширять свой план IPv4-адресации, повторно использовать IPv4 или просто расширять свой домен CGNAT, реальной лучшей альтернативой CGNAT (на уровне оператора или перевозчика) является IPv6. Этот IP версии 6, несомненно, решит печально известную проблему исчерпания IPv4. Она обеспечит доступ в Интернет большому количеству пользователей и заставит навсегда исчезнуть NAT и CGNAT. Однако для полного внедрения и перехода на IPv6 требуется много времени (см. причины и преимущества перехода на IPv6).

b. "Обходные пути" CGNAT для конечных пользователей.

Как добраться до CGNAT? На уровне домашних пользователей существует множество альтернатив CGNAT, которые домашние пользователи могут использовать не обязательно для обхода CGNAT (поскольку этот посредник обеспечивает доступ в Интернет), но для того, чтобы открыть доступ в Интернет своей домашней сети. Единственное исключение (которое является не обходным путем, а решением) - это получение статического IP-адреса.

- Получите статический IP-адрес

- VPN

- Туннель SSH

- Прокси-сервер SOCK5

- TOR

- Динамический DNS

| Обходной путь | Описание | Преимущества | Ограничения |

| Статический IP-адрес | Получите статический IP-адрес от вашего интернет-провайдера. | Прямой доступ, подходит для предоставления услуг хостинга | Требует настройки; не устраняет необходимость в CGNAT. |

| VPN | Безопасный туннель, который шифрует и направляет трафик через удаленный сервер в обход CGNAT. | Обеспечивает конфиденциальность и безопасность; скрывает реальный IP-адрес. | Возможна некоторая задержка; требуется надежная служба VPN. |

| Туннель SSH | Использует SSH для создания туннеля между вашим компьютером и удаленным сервером, обеспечивая доступ с реальным IP-адресом. | Обеспечивает прямой доступ в Интернет; безопасное соединение. | Требует технических знаний; может поддерживать не все приложения. |

| Прокси-сервер SOCKS5 | Направляет трафик через прокси-сервер, маскируя реальный IP-адрес. | Легко настраивается; может использоваться для конкретных задач. | Ограничено приложениями, поддерживающими прокси. |

| TOR | Направляет трафик через сеть ретрансляторов, чтобы анонимизировать ваше соединение и обойти некоторые ограничения. | Анонимность, возможность доступа к заблокированному контенту | Влияние на производительность, не все сайты дружелюбны к TOR. |

| Динамический DNS | Обновление записей DNS для отражения меняющихся IP-адресов, что полезно для хостинга ресурсов. | Полезен для хостинга; позволяет обойти некоторые ограничения CGNAT. | Требует настройки; не устраняет необходимость в CGNAT. |

6. Как определить, сидите ли вы (как домашний пользователь) за CGNAT.

a. Проверьте IP-адрес WAN вашего маршрутизатора.

Если IP-адрес WAN вашего маршрутизатора находится в диапазоне 100.64.0.0/10, то, скорее всего, вы находитесь за CGNAT. Как уже говорилось, этот диапазон IP-адресов зарезервирован для использования CGNAT.

- Чтобы проверить WAN, войдите в интерфейс домашнего маршрутизатора. Это можно сделать, введя IP-адрес маршрутизатора (например, 192.168.0.1 или 192.168.1.1) в веб-браузере.

- Войдя в систему, найдите страницу состояния маршрутизатора и найдите свой IP-адрес WAN.

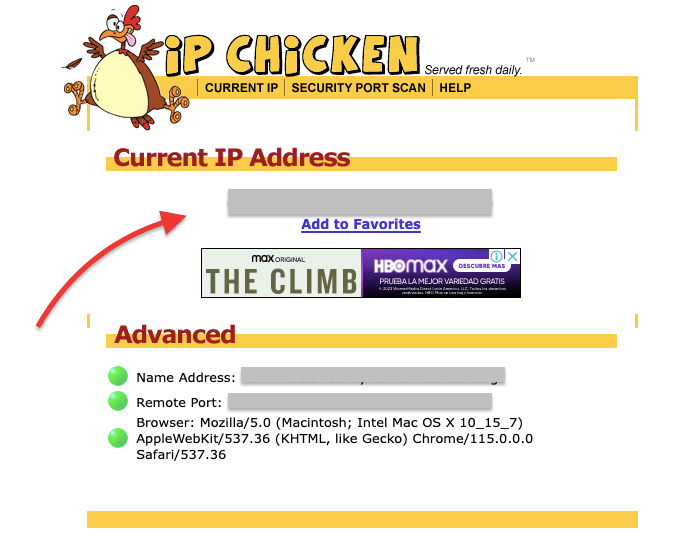

b. Используйте онлайн-инструмент для проверки вашего публичного IP-адреса.

Существует множество бесплатных сайтов поиска публичных IP-адресов, таких как Whatismyip, Whatismyipaddress, или IPChicken которые можно использовать для проверки публичного IP-адреса.

- Если полученный вами IP-адрес отличается от IP-адреса WAN-интерфейса вашего маршрутизатора, то, скорее всего, вы находитесь за CGNAT.

- Если IP-адрес, который вы видите здесь, совпадает с IP-адресом, назначенным WAN-интерфейсу вашего маршрутизатора, то, возможно, вы не находитесь за CGNAT.

c. Используйте инструмент traceroute.

Запустите traceroute на ваш публичный IP-адрес. Traceroute - это сетевая утилита, встроенная во все распространенные ОС. С ее помощью можно проследить путь, по которому ваш трафик добирается до места назначения. Если traceroute показывает два или более переходов с повторяющегося частного IP-адреса на ваш публичный IP-адрес, то, скорее всего, вы находитесь за CGNAT.

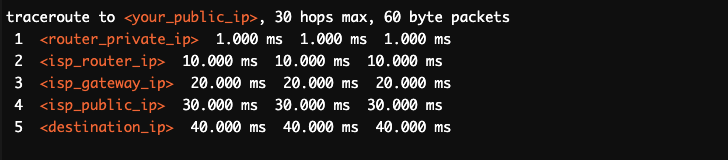

Давайте смоделируем traceroute (без CGNAT).

- В предыдущем примере нет повторяющихся частных IP-адресов. Можно увидеть четкую последовательность: от частного IP маршрутизатора к IP маршрутизатора вашего провайдера (2), затем к IP шлюза вашего провайдера (3) и, наконец, к публичному IP вашего провайдера до достижения IP адресата. Такая схема позволяет предположить, что на пути нет промежуточных шлюзов CGNAT.

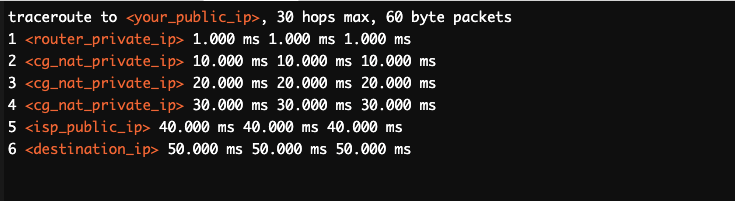

Давайте смоделируем traceroute (с помощью CGNAT).

- В этом примере повторяющийся частный IP-адрес в хопах 2, 3 и 4 может указывать на то, что ваш трафик проходит через ряд внутренних шлюзов CGNAT, прежде чем попасть на публичный IP провайдера. Повторяющийся частный IP-адрес указывает на то, что ваш трафик проходит через несколько уровней CGNAT, прежде чем попасть в Интернет.

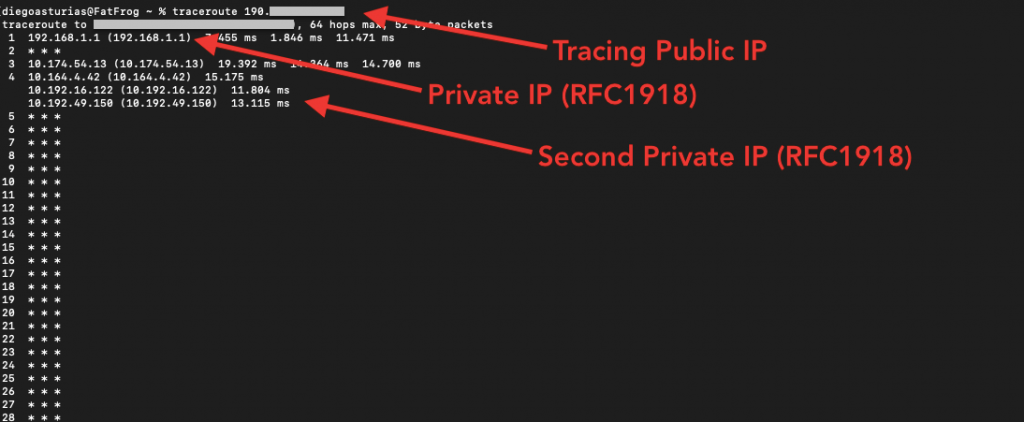

Реальные результаты работы traceroute при трассировке нашего собственного публичного IP.

- Первый хоп (192.168.1.1) - это частный IP-адрес локального маршрутизатора (RFC1918).

- Второй хоп, два (*), не ответил на запрос traceroute (вероятно, из-за фильтрации брандмауэром или ICMP). Этим хопом может быть IP-адрес WAN-интерфейса маршрутизатора, устройство-посредник или любая другая инфраструктура ISP или CGNAT.

- Следующие переходы 3 и 4 свидетельствуют о существовании частной сети класса A. Эти два частных IP-адреса, вероятно, являются внутренними точками маршрутизации (в той же сети, что и WAN IP) в сети провайдера.

Из результата traceroute можно сделать вывод, что трафик проходит через внутреннюю сеть провайдера, прежде чем попасть на публичный IP (интерфейс). Это совершенно нормально для сетевых настроек ISP, и текущий частный IP-адрес не обязательно указывает на наличие CGNAT.

7. Часто задаваемые вопросы (FAQ)

a. Почему операторы связи, операторы или интернет-провайдеры должны принять CGNAT?

Применение CGNAT сильно связано с нехваткой адресов IPv4. В связи с ростом спроса на IPv4-устройства, такие как мобильные телефоны, операторы связи были вынуждены внедрять NAT в больших масштабах. Они использовали двойной NAT или CGNAT, чтобы не только сэкономить место в IPv4, но и продолжать предоставлять подключение большему количеству устройств, несмотря на ограничение количества IPv4-адресов.

b. Каковы некоторые популярные сценарии с участием CGNAT?

Оператор может использовать CGNAT для совместного использования адресов IPv4 (в фиксированных или мобильных сетях), а также для dual-stack lite (или перехода на IPv6).

c. Как настроить CGNAT?

Внедрение CGNAT - это задача на уровне оператора или провайдера (не входит в сферу применения данного руководства). Но в целом, чтобы настроить CGNAT, операторам потребуется соответствующее оборудование (маршрутизатор, коммутатор или сервер), программное решение и надежная сетевая инфраструктура для размещения множества пользователей. Настройка CGNAT (как и NAT) требует сопоставления портов, отслеживания сеансов и политики назначения адресов (например, выделения пула IP-адресов).

d. Что такое NAT444?

Это тип сетевой архитектуры, разработанный для решения проблем, связанных с нехваткой адресов IPv4 и переходом на IPv6. Она предполагает использование двух трансляторов сетевых адресов и портов (NAPT), а также трех типов блоков адресов IPv4 для облегчения связи между устройствами в разных сетях. При использовании NAT4444 сетевой трафик проходит NAT три раза, прежде чем достигнет места назначения.

e. Что такое NAT64 и почему он имеет отношение к CGNAT?

NAT64 облегчает взаимодействие между сетями, поддерживающими только IPv6 и только IPv4. Он позволяет устройству, использующему только IPv6, взаимодействовать с сервером, использующим только IPv4, с помощью NAT, переводя пакеты IPv6 в IPv4 и наоборот. Это особенно актуально в контексте CGNAT, когда сеть провайдера преимущественно использует IPv6, но должна предоставлять доступ к ресурсам IPv4.

f. Насколько эффективной может быть VPN в качестве обходного пути для CGNAT?

В целом, VPN может быть эффективным обходным решением для CGNAT. Если вы выберете надежный и заслуживающий доверия VPN-сервис, VPN сможет обойти CGNAT. Тем не менее, прежде чем выбрать VPN для обхода CGNAT, необходимо учесть ваши конкретные потребности, такие как требования к скорости, конфиденциальность и возможность обхода CGNAT.

g. Как выполнить переадресацию портов за CGNAT?

Выполнение проброса портов за CGNAT может быть сложной задачей из-за ограниченного контроля над публичным IP-адресом и конфигурацией сети. Некоторые потенциальные решения включают использование UPnP, если он поддерживается, использование служб переадресации портов или использование VPN с возможностью переадресации портов для открытия определенных портов устройства для доступа в Интернет. Однако эффективность этих методов может варьироваться, и они могут не обеспечить такого же уровня контроля, как традиционная проброска портов в среде, отличной от CGNAT.

8. Заключительные слова.

CGNAT - спорная технология. У ее внедрения есть как преимущества, так и недостатки. В конечном итоге решение о том, использовать или не использовать CGNAT, принимает каждый провайдер. Хотя CGNAT может помочь провайдерам сэкономить деньги на публичном адресном пространстве IPv4, существует множество потенциальных недостатков для конечных пользователей, которые провайдеры должны учитывать.

Подведем итоги (для клиентов):

- Если вы находитесь за CGNAT, вы не сможете получить собственный публичный IP-адрес для своей домашней сети. Это может повлиять на производительность некоторых приложений и усложнить доступ к определенным онлайн-сервисам.

- Кроме того, если вы находитесь за CGNAT, вы не сможете разместить домашний сервер или использовать онлайн-игры, VoIP или общий доступ к файлам без задержек и промедлений.

- Попробуйте любое из обходных решений для обхода CGNAT, предложенных в этом руководстве. Используйте VPN или прокси. Или, что еще лучше, спросите своего провайдера о доступных статических публичных адресах IPv4.

0Комментарии